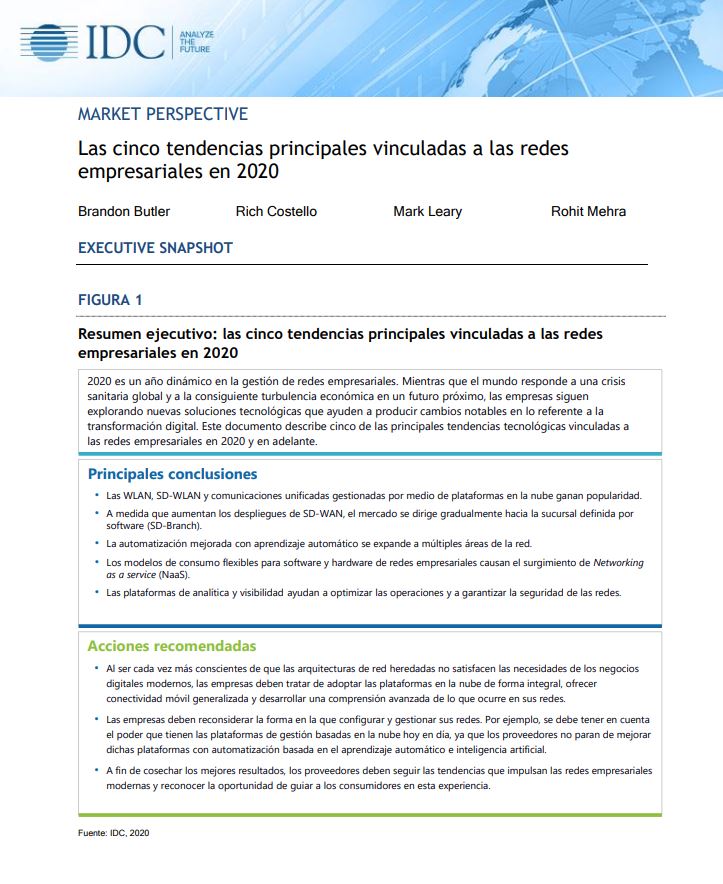

¿Están sus bases de datos en la nube desprotegidas y filtrando sus datos?

El riesgo digital se traslada a la nube Los servicios en la nube se asocian a menudo con la transformación digital y la innovación. Sin embargo, estos servicios también pueden suponer una mayor vulnerabilidad a ciberataques. Según el informe de Oracle de 2020, Top Ten Cloud Predictions 1, 7 de cada 10 organizaciones almacenan datos